Пришло время публиковать наш последний, но от этого не менее интересный факт о деньгах в разных странах мира! Ссылки на другие факты вы можете найти в стартовом посте конкурса.

Признаюсь честно: до недавнего времени мой кошелек напоминал коллекционера банковских карт. Одна — для кэшбэка на продукты, вторая — для АЗС, третья — «на всякий случай», плюс зарплатная. В какой-то момент я поймала себя на мысли, что путаюсь в условиях, теряю бонусы из-за того, что не ту карту достала, а еще плачу за обслуживание там, где можно было бы не платить. И я решила: хватит. Мне нужна ОДНА карта, которая закроет 90% моих расходов. С этой задачей я отправилась на финансовый...

Карты не коллекционирую, их около 2десятков а ими пользуюсь не только для кэшбэка . Для кэшбэка : 1)карта ,, Халва,, 2)дебетовая карта с повышенным кэшбэком на выбраные категории в Совкомбанке , 3)комбо карта в Альфа-Банке , 4)кредитная карта в Альфа-Банке. Идеальной карты у меня нет.

Здравствуйте, товарищи! Всем весеннего настроения 🪴

Вчера столкнулся с ситуацией: звонили якобы из службы безопасности, назвали мои старые данные (последние 4 цифры карты, которой уже нет), пытались убедить, что кто-то пытается повесить на меня кредит. Схема классическая, положил трубку.

Хочу поделиться недавним опытом перевода средств с моего вклада в одном банке на мой новый вклад в другом ! У меня закончился вклад в банке Х, я подобрал банк и вклад в банке Y. И вот тут началось самое интересное:

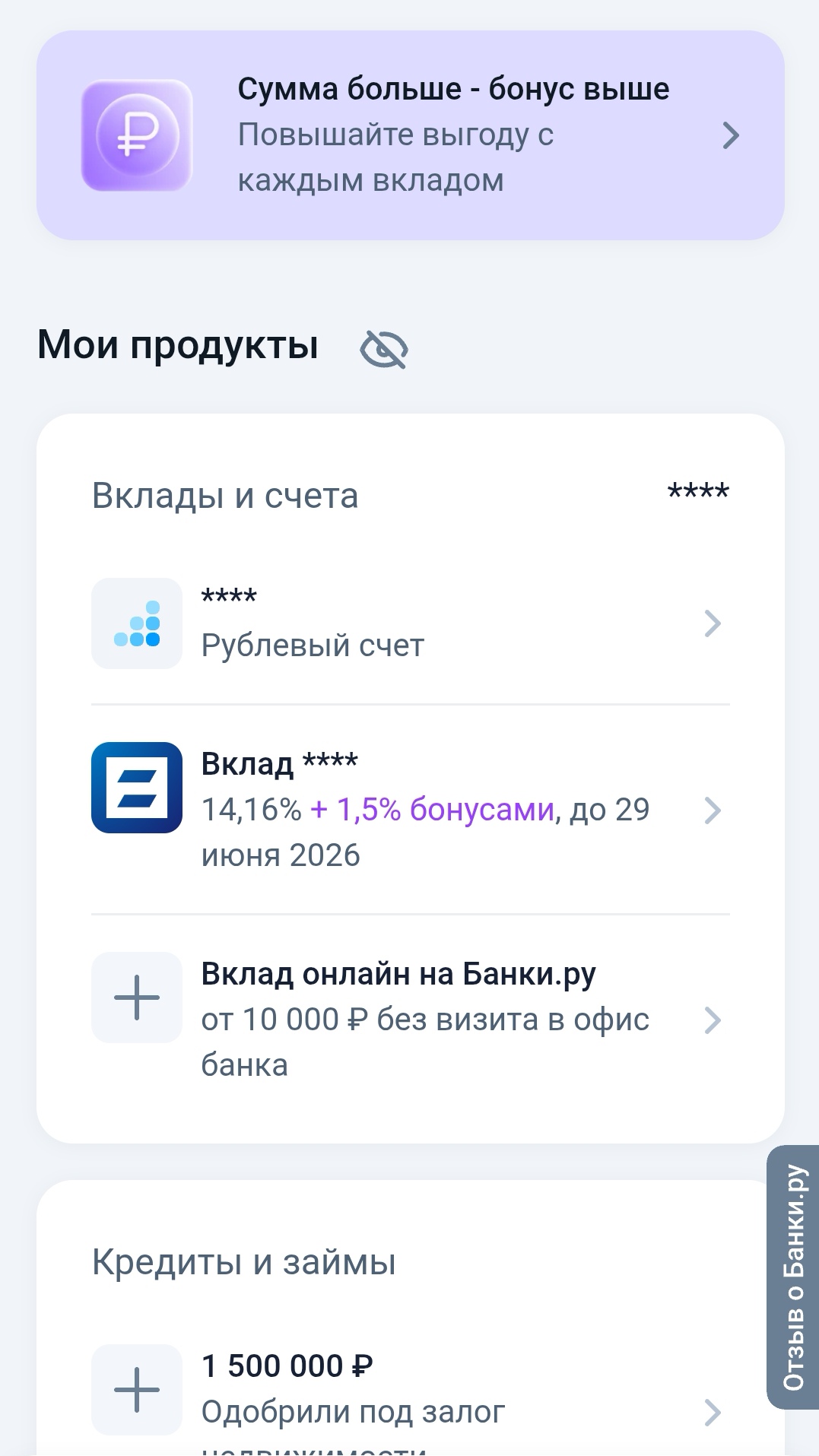

Вчера первый раз открыла свой первый вклад на финансовом маретплейсе Банки.ру.

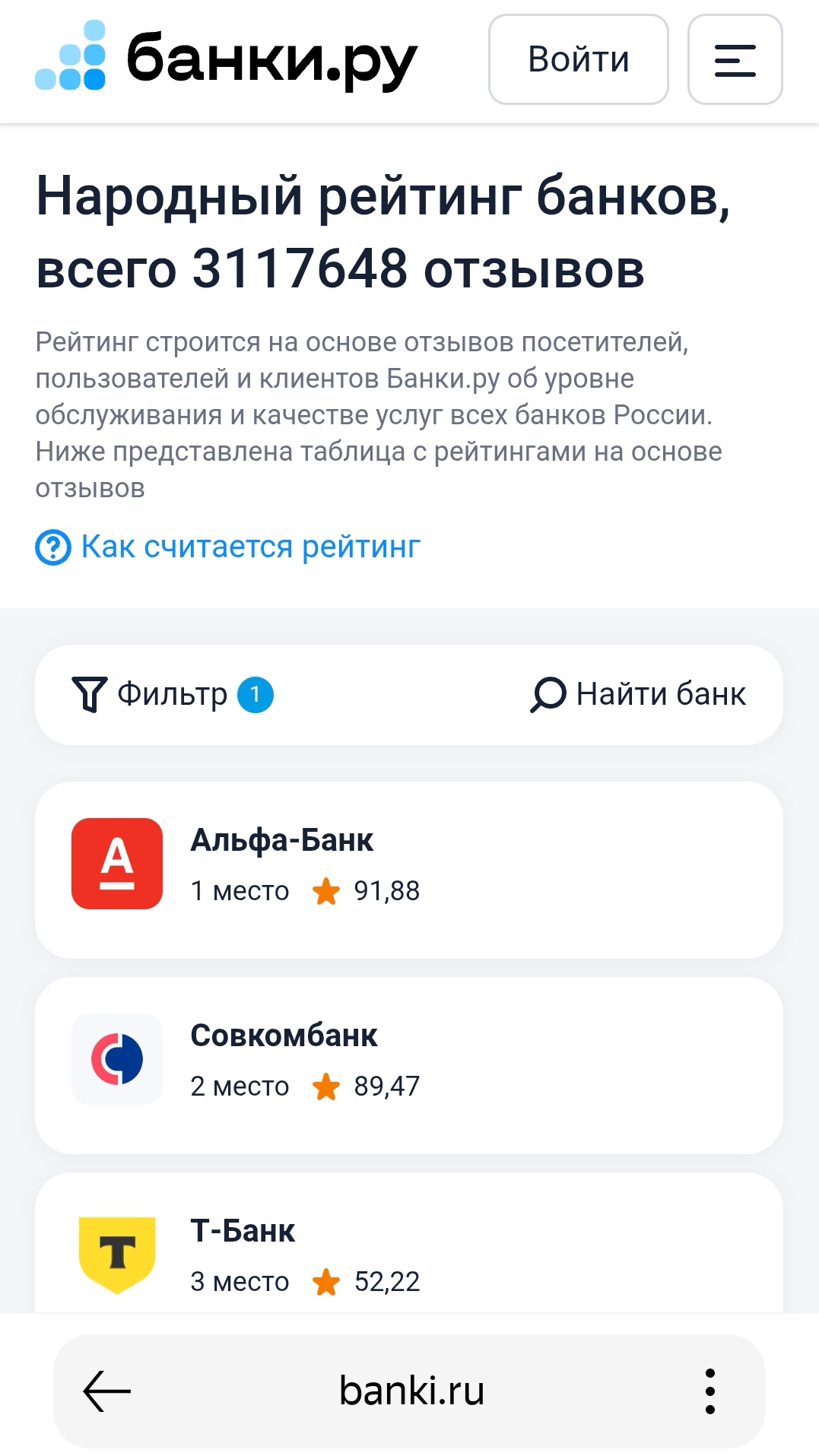

По итогам 2025 года группа Совкомбанка заняла первые места сразу в трех категориях «Народного рейтинга» Банки.ру: в банковской, страховой и инвестиционной.

На финансовом маркетплейсе Банки.ру есть Народный рейтинг банков.

Недавно увидела в представленных в личном кабинете Банки. Ру интересное и выгодное предложение за использование сервиса Банки. Ру при покупке полиса ОСАГО или ипотечного страхования.

Переодически, в Приложении Альфа-Банка, появляются в разделе кэшбека предложения от банка за выполнение заданий. Некоторое предложения довольно интересны и несложны для выполнения, некоторые игнорирую , как ненужные , а по некоторым , нужно и посчитать , а стоит ли? Например , банк предлагает держать без % от 4000т ₽ на карточном или текущем счёте 20дней. ( не накопительном). При выполнении - кэшбека 3% за весь апрель в категории продукты, которую необходимо активировать в...

Я всегда считала себя человеком, который «не верит в страховки». Ну серьезно: заплатить деньги за то, что, скорее всего, даже не пригодится?

С 3..04 изменения условий тарифа продукта банка Уралсиб дебетовая карта Прибыль. Приветсвенная ставка при открытии счета в 1й месяц снижение до 12,5 % , сейчас 13%. Аналогичные 12, 5% будут при тратах от 10т ₽ в последующих периодах.

Согласно анализу специалистов Высшей школы экономики, самые серьёзные траты у российских семей приходятся на декабрь и январь — сказываются подготовка к праздникам и затяжные выходные. Третье место по уровню финансовой нагрузки занял август: в этом месяце родители готовят детей к школе. Такие данные содержатся в бюллетене «Барометр экономического поведения домохозяйств в России», подготовленном НИУ ВШЭ.

Вчера, 28 марта 2026, интернет взорвался: «Коммерсантъ» опубликовал материал — налоговая включила кэшбэк в общий доход и начислила повышенный НДФЛ. Telegram-каналы тут же раздули панику: «всех обложат налогом на кэшбэк!». Давайте разберёмся спокойно и по фактам.

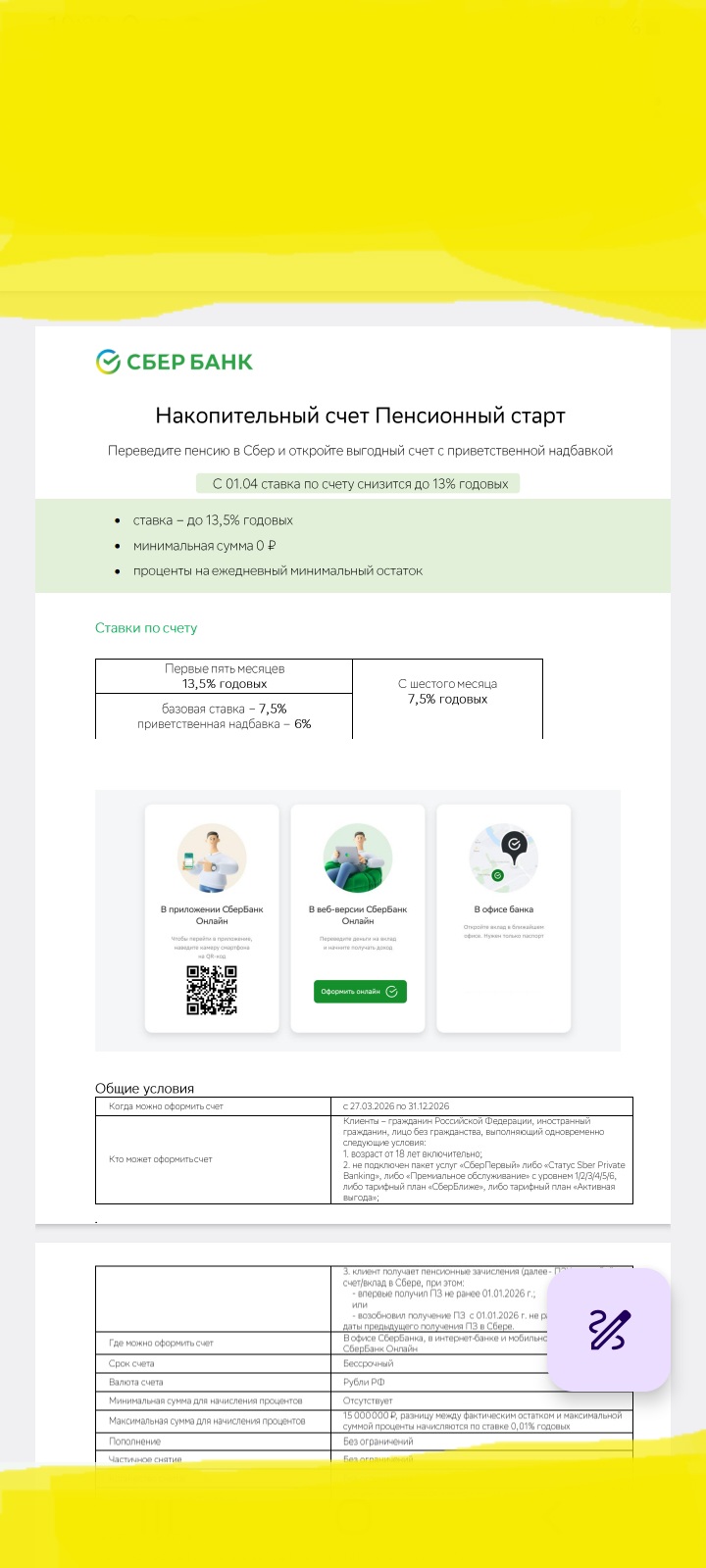

Банк Сбер предлагает НС для открытия клиентам при переводе пенсии

Интернет пестрит историями: «Бросил всё, купил три квартиры, сдаю и путешествую». Или: «Собрал портфель дивидендных акций, сплю до обеда, деньги капают». Звучит как рай. Но давайте включим экономическую логику и опустимся с небес на землю.

Почему «пассивный» — это не значит «бесплатный»?

Любой источник дохода требует либо капитала, либо труда, либо риска. Чаще всего — всё сразу.

1️⃣ Недвижимость. Люди видят арендную плату как «пассив». Но где в этой формуле:

· поиск жильцов;· ежемесячные платежи...

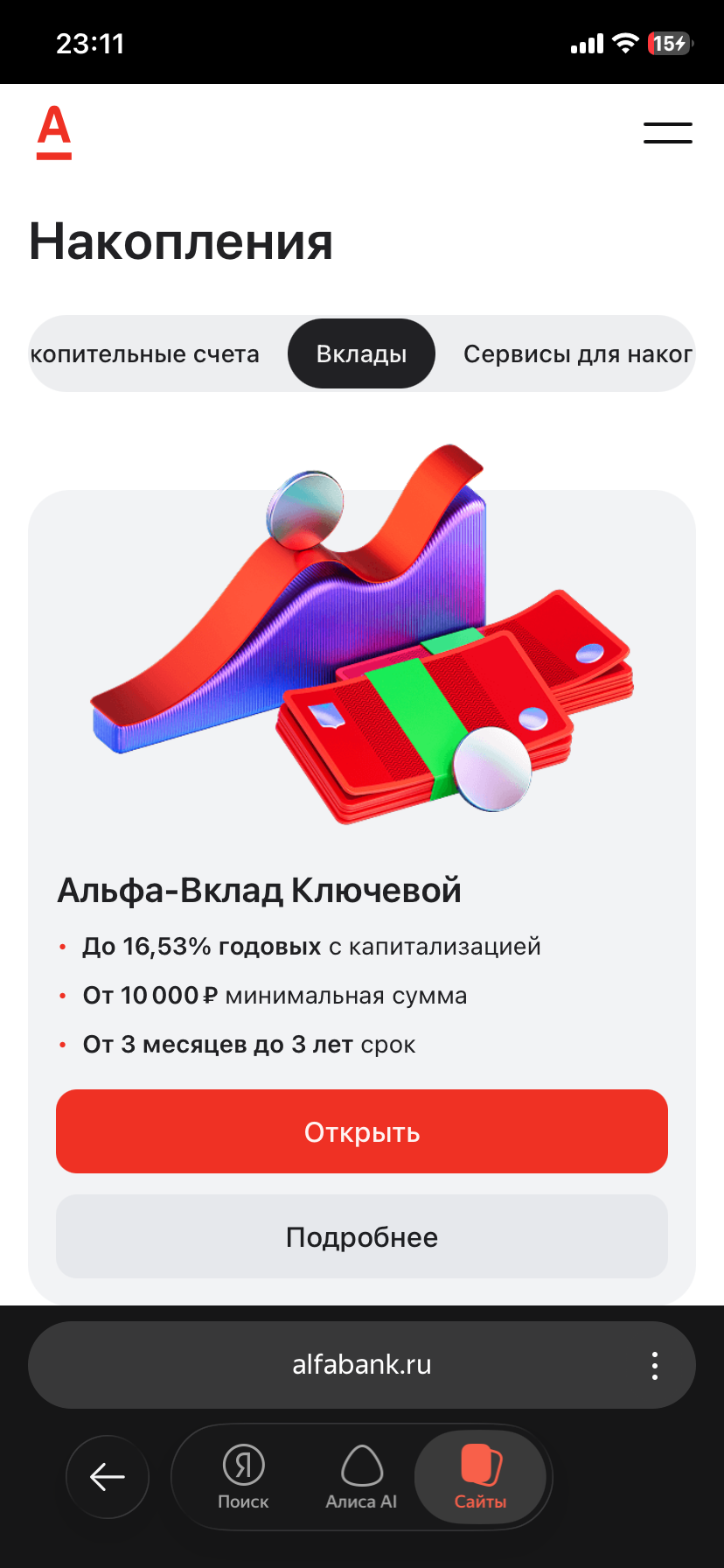

Вот сколько смотрю, альфа банк очень выгодный по открытию бизнеса, дебетовым, кредитным картам.

Оформи все нужное — дебетовую и кредитную карты — по моей ссылке, чтобы получить 500 ₽ и бесплатное обслуживание кредитной карты навсегда https://tbank.ru/baf/8PAbB1vJgz8

«Скрытые платежи и подводные камни МФО: мой опыт и как их обойти»

Скрытые платежи в МФО: 7 ловушек, в которые я попадала — и как их избежать

Хотела взять небольшой займ в МФО, а в итоге чуть не переплатила треть суммы из‑за скрытых услуг и неочевидных условий. Разберу 7 типичных ловушек МФО на реальных примерах — и дам чёткие инструкции, как их обойти.

#### Ловушка 1. «Бесплатные» страховки и подписки

**Ситуация.** При оформлении займа на 10 000 руб. система автоматически добавила услугу...

Уже пять лет плачу ипотеку. Каждый год банк требует продлевать страхование жизни — это стандартное условие. Всё это время я даже не задумывался, что можно выбрать другую страховую компанию. Просто платил там, где предложили при оформлении кредита.

Банк Дом РФ , ставка по НС 14, 3% с 31.03

Здравствуйте, участники Диалога.

Я долгое время работал с людьми, чей доход — от 30 до 70 тысяч рублей в месяц. И знаете, что их объединяет? Не маленькая зарплата. Их объединяет ощущение, что деньги испаряются сами собой. Пришла зарплата — оплатили квартиру, купили продукты, закрыли микрозайм, и через 10 дней снова ноль.

Многие думают: «Вот получу повышение / найду вторую работу / куплю курс по инвестициям — и всё наладится». Не наладится. Потому что проблема не в размере дохода, а в системе...

Современные коллекторы все чаще используют так называемое «мягкое взыскание». Это подход, который позволяет выстраивать позитивную коммуникацию с клиентами и находить решения для комфортного возврата задолженности.

Хочу обсудить тему, в которой многие узнают себя. Доход есть, зарплата приходит вовремя, иногда даже получается отложить. Но внутри всё равно нет ощущения финансовой устойчивости.

Финансовая грамотность — это уже не «полезный навык», а базовая необходимость. В условиях меняющейся экономики важно не просто зарабатывать, но и уметь управлять своими деньгами.

Вот несколько простых принципов, которые реально работают:

— Контроль расходов. Начните с учета — вы удивитесь, сколько «утекает» на мелочи.— Финансовая подушка. Минимум 3–6 месяцев расходов — это ваша защита от неожиданных ситуаций.— Диверсификация. Не храните все деньги в одном месте — распределяйте между разными...

До 440 млрд рублей налогов в год может собрать государство благодаря ужесточению контроля за банковскими переводами.

Ув. Коллеги по комьюнити.

Процентная ставка составляет 13,5% годовых. Минимальная сумма для начисления процентов — 1 тыс. рублей. Проценты начисляются на ежедневный остаток.

Всем привет! Решил написать пост не от эксперта, а от пострадавшего, чтобы вы не наступали на те же грабли.В прошлую субботу мне пришло СМС: «Ваша карта заблокирована, перейдите по ссылке для подтверждения». Я спешил, был в метро, ссылка шла с короткого номера (как у банка). Перешел, ввел ФИО, номер карты и код из нового СМС. Итог: списание 45 000 руб. за 30 секунд.Банк вернул деньги через 3 недели, но нервы — ни за что. Проанализировал ситуацию и понял свои ошибки.